哎哟喂,兄弟姐妹们,今天咱得掏心窝子聊点干的。

就在上个月,我差点被我们老板给“祭天”了。事情是这样的,我们公司不是也赶鸭子上架搞AI嘛,花了老鼻子钱买了GPU,搭了个挺牛的语义理解模型,专门用来分析客户的差评。结果呢?我图省事,直接把模型的IP地址和端口号甩给了前端小哥。那几天爽啊,调试起来嗖嗖的快。

结果爽了不到一礼拜,黑客就找上门来了。好家伙,日志里一看,有人在那疯狂刷我们的接口,试图用我们的GPU“挖矿”,得亏发现的早,不然就成冤大头了。我们那搞安全的师傅,抽着烟,眯着眼跟我说:“你这不叫部署,你这叫裸奔。”后来我才知道,真正专业的玩法,是得在前面加一道“屏障”,也就是今天咱要唠的——反向代理AI。

一、为啥你的AI接口总被“薅羊毛”?

说白了,这年头搞AI就像家里开了个金库,你得雇个靠谱的保安队长站在门口,不能让什么阿猫阿狗都进来溜达。这个保安队长,就是反向代理。它不是啥新鲜词儿,但在AI时代,它有了新活儿。

你想啊,以前的网站,保安就是查查证件(IP),别让人挤爆大门就行(负载均衡)。但现在咱面对的是啥?是反向代理AI!这保安不仅得会看门,还得懂点心理学。为啥呢?因为AI服务太吃资源了!我那破模型跑一次就得几百毫秒,要是有人恶意写个死循环无限调用,服务器当场就得“躺平”给你看。

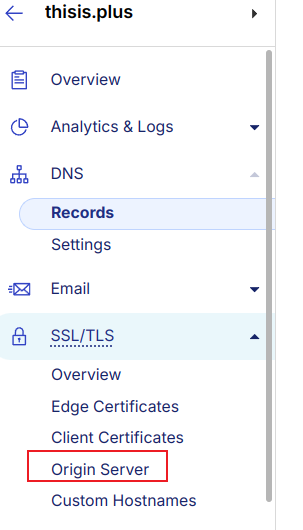

我后来学乖了,照着网上的教程(据说是什么GTE-Pro的部署文档-5),老老实实用Nginx搭了个“豪华保安亭”。我把模型服务锁死在电脑的肚子里(127.0.0.1),外面根本看不见。然后让Nginx站在门口(443端口),所有的访问都得先过它这一关。

最绝的是啥?是“限流”。我在Nginx里配了个“令牌桶”,每个来访的IP一分钟只能问20个问题。这就跟食堂打饭似的,你一个人不能把整个窗口的饭都打走,后面的人还吃不吃了?有些做电商客服的朋友可能懂,大促期间那流量是海啸级别的,没这招,服务器当场就得“脑溢血”-1。

二、让保安队长学会“看人下菜碟”

光会限流那是老黄历了,现在的反向代理AI,得长脑子。

给你们讲个真事儿。有一次,我们技术总监非要把他那套用了五年的用户认证系统,硬塞进我的AI服务里。我一看那代码,耦合得跟东北的粘豆包似的,改一处动全身。我当时就急眼了,这不成,以后更新个模型版本,还得求爷爷告奶奶去配合改认证?这不扯呢嘛!

后来怎么解决的?靠的还是咱这反向代理。我在Nginx里加了个“前置认证”功能。所有的请求进来,Nginx先去问一个专门验证身份的小脚本(就是验证JWT令牌的):“这哥们儿靠谱不?”验证通过了,才放行到后端的AI模型-5。

这样一来,我的AI模型啥也不用管,只管闷头算数学题。认证的事儿,全交给门口的保安队长了。这就叫“专业的人干专业的事”。听说现在国外有个叫Blackwall的公司更邪乎,搞了个叫GateKeeper的反向代理AI,不仅能拦人,还能用AI分析网络流量,一眼就看出哪些是扫漏洞的坏蛋,直接给你把路封死-4。这不就是给保安队长配了个读心术嘛!

三、老嫂子们的“反检测”私房话

说到这,我得插一嘴。咱们做技术的,有时候得干点“脏活累活”。比如,我要扒点竞品的数据训练模型,结果人家网站有Cloudflare护着,一访问就弹验证码:“我不是机器人”。

刚开始我头铁,用Python的requests硬怼,结果IP直接被封进了小黑屋。后来我才知道,高手都是用“无痕浏览器”的。有个工具叫FlareSolverr,它就是个专门解决这问题的反向代理。你请求它,它像真人一样打开一个看不见的浏览器,该点鼠标点鼠标,该滚动滚动,把那验证码给绕过去,再把数据拿回来给你-2。

这时候,如果你配合上那种会变IP、会变浏览器指纹的“反向代理AI”,那简直就是如虎添翼。据说现在有种叫Scrapeless的浏览器服务,成功率能给你干到99%,甚至还能指定从哪个国家的IP去访问,看人家当地的结果-3。你说这玩意儿,是不是有点不讲武德?但咱凭本事拿数据,不干坏事,就是为了让咱自己的AI吃得更饱,这逻辑没毛病吧?

四、给保安配个“秘书”管那些琐事

还有一件事儿,让反向代理AI干最合适,那就是管证书。

以前我维护HTTPS证书,那叫一个痛苦。每三个月就得手动续一次,稍微忘了,APP就弹窗报不安全,老板能把我骂出翔来。现在好了,我全扔给Nginx了。配合Let‘s Encrypt,它能自动申请、自动续期,全程不用我管-8。这就相当于给保安队长配了个自动跑腿的秘书,证书到期前,秘书就悄悄把新的给换上了,用户那边一点感觉都没有。

而且,像什么数据压缩啊,顺便把图片和CSS这些静态资源缓存了啊,这点小事对反向代理来说就是洒洒水。它能腾出大量的精力,让后端的AI模型专心去算那些矩阵乘法。我之前部署Qwen的视觉模型(就是能看图能认视频的那个)的时候,还特意配置了支持超大文件上传和WebSocket长连接,不然用户那边视频刚传一半,这边“咔”断了,多闹心-8。

所以你看,这年头搞AI,早就不再是单纯拼模型参数大小的时候了。拼的是啥?是基建,是你能不能把这尊大佛稳稳当当地供起来,还不被外人偷摸薅羊毛。说白了,反向代理AI这东西,就是咱这帮“玩模型”的人的贴身护卫。

好了,今儿就跟大伙儿唠到这儿。我知道在座的各位老哥老姐们肯定也有类似的糟心事儿或者独门绝技,咱也别藏着掖着了,在下面开怼吧!

网友“码农小李”问:

博主说得热闹,但我就是个写Python脚本的,只会用Flask起个服务。你说的这个Nginx反向代理AI,听起来好复杂,有没有适合我这种小白入门的、不那么容易“踩坑”的配置方法?

回复:

哎呀,小李啊,你这问题问到点子上了。说实话我刚开始也觉得这玩意儿高深莫测,其实真上手了也就那么回事儿。你得这么想,你Flask跑起来那个地址,比如127.0.0.1:5000,这就是你家卧室。Nginx呢,就是你家客厅的大门。你现在要做的就是让客人别直接冲进你卧室,先在客厅坐着。

我给你个最基础的“防踩坑”三板斧。第一板斧,千万别自己去编译Nginx!直接用包管理器装,apt install nginx就完事了,省心。第二板斧,配置的时候,别惦记那些花里胡哨的负载均衡,你先保证“通”了再说。就配一个最简单的proxy_pass,把你的http://127.0.0.1:5000指上去。第三板斧,也是我当初最忽略的,日志。你一定要把access_log和error_log打开,出错了别瞎猜,直接看日志,它会把啥原因都告诉你,是连接被拒了还是超时了,一目了然-5。

你先按这三步走,把“裸奔”变成“穿上裤衩”,然后再慢慢研究加SSL证书、加限流那些高级玩意儿。得亏Nginx这玩意儿生态好,你遇到任何报错,把那串错误码扔百度里,一堆老哥帮你排过雷了,别慌!

网友“SaaS创业者老张”问:

我现在有个麻烦,我的AI服务是给好几个不同的客户用的,有的客户充了VIP,有的还是免费试用。我怎么能让反向代理识别出谁是谁,然后给他们分配不同的资源或者说有不同的权限?总不能免费的和付费的一个待遇吧?

回复:

哎呦老张,你这个问题太现实了,这就是典型的“多租户”场景。你这钱都开始赚了,肯定得把这事儿捋顺了。这事儿吧,反向代理AI完全能给你办得妥妥的。

你别把“认证”这件事儿放在你的AI模型代码里做。你得像咱前面说的,在Nginx这一层就把它干了。具体咋干呢?用auth_request这个模块-5。你单独写一个非常小的认证服务,啥也不干,就负责读用户的Token(比如JWT),然后查数据库这哥们是谁、是啥套餐。

Nginx收到请求后,先偷偷去问这个小认证服务:“老板,这个拿令牌的能进吗?他是啥级别的?”认证服务验明正身后,会在HTTP头里告诉Nginx:“这是VIP客户老王,放行!”Nginx不仅放行,还能顺手把这个“老王是VIP”的信息通过proxy_set_header加到转发给AI模型的请求头里-5。你的AI模型一看请求头,哦,VIP来了,给他上最好的推理路径,给他最长的上下文;要是来个免费试用的小白,那就稍微限制点资源。这样一来,认证和计费逻辑全在网关层,模型层只管闷头算,代码一点都不乱,维护起来清爽得很!

网友“网络安全小白阿强”问:

博主,看你文章里提到了那个Blackwall,用AI来分析攻击。这让我有点懵,这不就成了“用AI来保护AI”了吗?这俩AI打架,到底谁厉害?咱们普通公司有必要上这种听起来很玄乎的东西吗?

回复:

哈哈,阿强,你这个问题有深度!“两个AI打架”这个比喻太形象了。现在确实有这个趋势,攻击者开始用AI生成更逼真的钓鱼请求、更难识别的爬虫,那防守方也必然得用AI去分析行为模式。就像你提到的Blackwall那个GateKeeper,它能做深层数据包检测,不是只看IP和端口,而是看数据包里头装的东西是不是有恶意,比如是不是藏着SQL注入的坏心眼-4。这活儿,传统防火墙还真干不了,得靠AI学出来的“直觉”。

至于咱普通公司有没有必要?我得跟你掏心窝子说句实话。咱得掂量掂量自己的分量。如果你就是个创业公司,模型刚上线,用户才几千个,你最大的威胁不是那种用AI来黑你的“高科技罪犯”,而是那些到处扫端口、用公开漏洞库瞎试的“脚本小子”。这种情况下,你老老实实把Nginx的安全配置搞搞好,把密码设得复杂点,及时打补丁,比啥都强。

等到你做大了,日活百万,甚至像那些金融、政务应用-1-5,手里握着核心数据了,那时候你面对的敌人可能就真是装备精良的“正规军”了,你再考虑上这种AI对抗AI的“奢侈品”不迟。这就跟家里防盗似的,普通小区装个防盗门就够用了,你要是住大别墅,那可能得考虑上整套的红外报警和智能监控系统了。一步一步来,别还没学会走就想跑,容易摔跟头。